Friend Tech 應用程式的誕生,為 KOL 與眼光精闢的投資人提供了新的炒作題材,許多人因爲這款應用賺了不少錢,但由於應用本身並非純粹的 Web3 全鏈協議,因此也成為駭客與攻擊者眼中的肥羊。

Friend Tech 攻擊手法再添一樁

除了前陣子大規模發生的 SIM 卡交換攻擊以外,近期又出現了瞄準 KOL 的社交工程攻擊手法,已有多位社群中活躍的人士驚傳中招,因此丟失了帳號中的資產。在華語圈頗具名氣的幣圈 KOL Masiwei 於上週六分享自己差點受騙上當的經歷。

然而,來自台灣的 KOL Double Wan 卻在今天驚傳中招,攻擊者的詐騙手法與 Masiwei 分享的如出一徹。

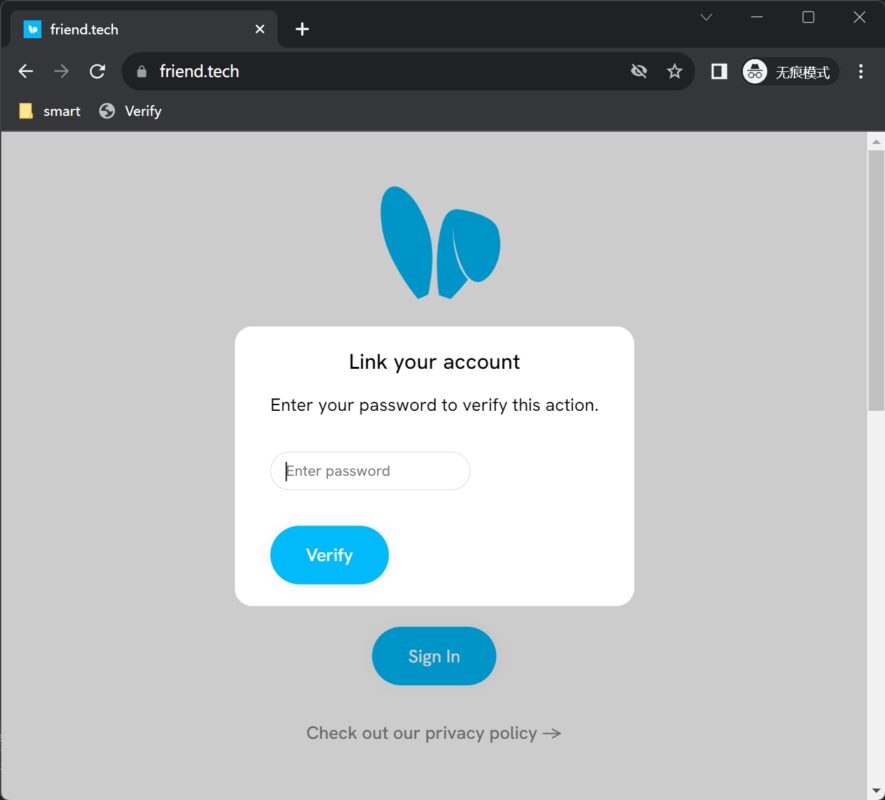

簡單來說,攻擊者會佯裝成知名媒體的記者,與攻擊對象進行一系列採訪,並在最後以驗證身份的名義誘騙受害者將一個帶有惡意程式碼的腳本加入書籤列,當受害者執行書籤時會跳出偽造成 Friend Tech 的頁面,盜取用戶密碼與加密貨幣資產。

對於受害者尤其 KOL 而言,除了資產失竊的損失以外,還要面臨來自社群「自導自演」的質疑(背叛 3,3 誠信),因此 Friend Tech 的用戶被盜所造成的傷害是雙倍的,除了財務上的損失還會對聲譽造成影響。

失竊資金已被攔截

不過,所幸安全公司慢霧在事發之後積極介入,創辦人余弦表示團隊在 OKX 交易所的協助下成功攔截了被盜資金,為受害者 Double Wan 提供了一線希望。

與此同時,社群也開始積極抄底 Double Wan 的 Key,不過,Double Wan 也公開呼籲社群不要在這時候購入,因為目前帳號仍處於被攻擊者監聽的狀態,帳號安全並未完全恢復。