2020 年似乎是不太平靜的一年,不僅有新冠病毒肆虐全球,勒索病毒的攻擊也屢見不鮮。繼七月底 Garmin 驚爆遭到勒索軟體入侵,全球線上服務斷線四天後,又一旅遊巨頭再傳遭駭。

這家遭駭的公司是嘉信力旅遊公司(Carlson Wagonlit,以下稱 CWT),是全美前五大的旅遊公司,年淨利潤高達了 1.5 億美元。據《路透社》報導,流出的對話紀錄,CWT 已經向駭客支付 450 萬美元等值比特幣的贖金。

駭客使用了「Ragnar Locker」的勒索軟體。就像其他的勒索軟體一樣,這種病毒會藏匿在用戶下載的檔案中,並將文件加密。受害者唯一能解鎖的方式就是和駭客妥協,支付贖金。

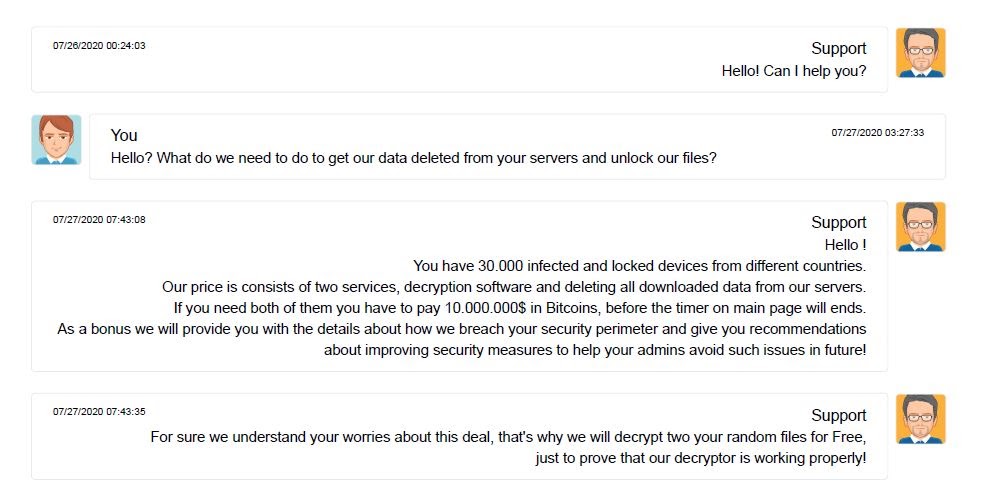

據悉,CWT 一共有 2TB 的資料被加密,包括員工文件、財務數據等等。駭客在一開始要求的贖金是 1,000 萬美元,該公司的談判代表表示,目前公司正受到新冠疫情流行的影響,無法支付 1,000 萬美元的贖金。

在和駭客多次在線協商後, CWT 最終在 7 月 28 日支付了約 414 顆比特幣,當時價格約為 450 萬美元等值的比特幣。

該公司在聲明中僅輕描淡寫地表示:

「我們暫時先關閉系統,作為預防措施,但目前我們系統又恢復成在線狀態,整件事件已經落幕了。雖然現在只是調查的初期階段,但現在沒有跡象表明用戶、旅客的訊息有任何的損失。」

小心了!Ragnar Locker 是新型態的勒索軟體

現在普遍認為,Ragnar Locker 是去年底才出現的新品種病毒,據科技媒體《iThome》的報導,這個勒索軟體會在 Windows XP VM 環境下執行 Oracle VirtualBox,這樣就可以在防毒軟體偵測不到的「安全環境」中執行。

資安公司 Sophos 的研究人員指出,駭客在受害者的電腦植入 Ragnar Locker 後,會先從目標電腦上竊取資料,然後再加密文件。

Ragnar Locker 攻擊方法有二:一是利用代管服務供應商的系統漏洞,或市攻擊 Windows Remote Desktop Protocol(RDP)連線以駭入目標網路。另一個比較新穎的方法則是「群組管理句 GPO」,駭客利用 GPO 程式執行從遠端伺服器下載並安裝內含 Ragnar Locker 病毒的套件。

而 CWT 並不是第一個受害的公司。在四月時,能源公司葡萄牙能源(Energias de Portugal)就已率先遭到公司,駭客向該公司勒索 1,580 顆比特幣(約 1,110 萬美元)。

支付贖金可能無法解決問題

事實上,類似的勒索軟體已經進步到除了加密文件外,還可以備份受害人的用戶資料。

受害人如果決定要支付贖金,首先要確定駭客有能力解鎖加密的檔案。現在有很多駭客其實是在暗網上購買勒索軟體,他們自身是無法解密的。數據指出,有五分之一的公司在支付贖金後,沒有獲得解密文件的密碼。

因此最好的方法是傳一個加密的檔案給駭客,看他是否有能力可以解密。

考量到所加密和洩漏的資訊的重要性,付贖金其實也是選項之一。就如同這次的 CWT 公司在考量到時間成本(調查、訴訟)以及資料的重要性,他們認為支付贖金是較「便宜」的選項。

需要注意的是,在選擇支付贖金這條路後,駭客可能會瞄準其它姐妹公司,或是相關企業,因為他們現在已經知道這類公司會選擇息事寧人。當然,預防勝於治療。部落格《Smartfense》的作者桑榭就認為,企業應該發展出一個多層次導向的保全機制,每一層機制都必須應該要讓公司可以免於一或多次攻擊。