神祕地址可能是一個正在洗錢的殭屍機器程序,大部分交易是向韓國的幾家交易所進行存取款。

撰文:Frank Topbottom

編譯:婁月

6 月 10 日,一個未知地址轉移了 0.55 ETH (約 128 美元),然而交易費用卻高達 10,668.7 ETH (約 260 萬美元),這筆交易由 SparkPool 打包。

在第一筆交易發生大約 20 小時後,該地址再一次轉出 350 ETH ,同樣支付了高達 10,668.7 ETH (約 260 萬美元)的鉅額交易費,這一次交易的打包方爲 Ethermine 礦池。

這一神祕地址兩天內的魔幻操作創下了以太坊鏈上史上最高手續費記錄。究竟是『善舉』還是『被盜』?這兩筆足以載入以太坊史冊的交易引發了市場極高的關注。

既然這兩筆異常手續費交易都來自同一地址,那麼動機也可能一致。

關於這一神祕地址的幾個公開特徵:

- 該地址是一個新地址,第一筆交易日期爲 6 月 7 日(在第一次異常交易發生的幾天前);

- 該地址有「自動化操作」痕跡,因爲交易非常頻繁,Gas 費用爲 60 Gwei;

- 許多交易都與韓國交易所相關,主要集中在 Upbit;

- 在第一筆交易中,ETH 被髮送到 Bithumb 存款錢包,第二筆交易被髮送到 Upbit 存款錢包;

- 從該地址發送的大多數交易的值都不是整數,因此不太可能是交易所使用的地址;

- 開採礦池不同的(SparkPool 和 Ethermine);

- 在第二次異常交易之前,交易沒有停止。

由於大量資金 從 Bithumb 熱錢包流向神祕地址,聯繫到 Bithumb 最近的錢包遷移活動,以及大多數交易都發送到 Bithumb 所屬地址進行放入,因此這一神祕地址或與Bithumb 的託管有關。不過客戶通過錢包與交易所進行資金轉換的情況是比較常見的。

根據 Dune Analytics 數據顯示,Upbit 似乎與神祕地址關係更密切。普遍來看,接收者和發送者經常是相同的交易所地址,但數據顯示出,一些以太坊直接進入交易所的用戶存款錢包,這看上去就不是很合理了。

上圖顯示了第二筆交易的接收者(Upbit 的存款地址之一)中的資金如何轉移到 Upbit 熱錢包。發送者通過一次性地址向 Upbit 熱錢包發送資金。圖表中一次性使用的地址是隨機選擇的、而且數量巨大。這表明可能與加密貨幣混合服務(以下稱混合器,mixer)有關,並且與韓國個人或實體交易所有關聯。

神祕地址牽扯到龐氏騙局 PlusToken ?

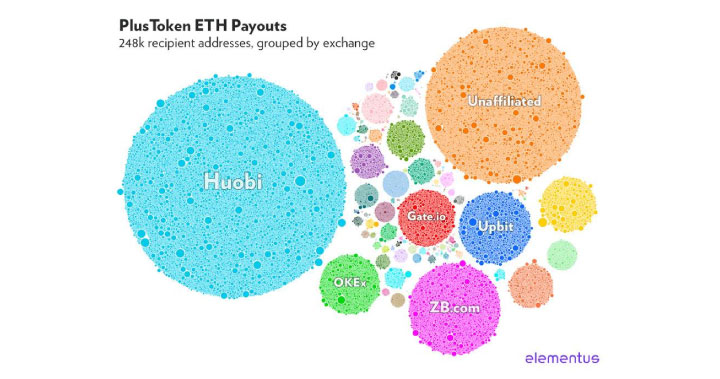

在對交易混合器的追蹤中發現了與龐氏騙局 PlusToken 的聯繫。 Elementus 發現該項目已經收集了將近 1000 萬個以太坊,之後不久在交易所(主要是亞洲交易所)中發現了以太坊。

爲防止洗錢行爲發生,多數交易所都採用了反洗錢 (AML) 策略。不過,PlusToken 的情況要複雜得多,因爲參與者從 2019 年 6 月開始就面臨取款問題,當時這一龐氏騙局項目已經存在了一年多的時間。資金在當時就可以被轉移到幾個交易所並且可以在不同的錢包中移動,但卻沒有受到足夠的關注。

目前,PlusToken 已知地址中約有 79 萬個 ETH。剩下的 ETH 被分配到不同的錢包中,其中不僅限於交易所錢包地址,因此轉移的地址很難進行調查。

上圖顯示了資金從 PlusToken 到神祕地址的過程。PlusToken 藉助了一些低活躍地址到 Upbit 交易所內,來自 Upbit 熱錢包的 ETH 又使用一次性錢包最終出現在神祕地址中。

PlusToken 地址同樣通向了交易所的存款錢包,這些存款錢包從神祕地址中收到了資金。在上面的例子中,來自 PlusToken 的 ETH 通過可能被錯誤標記爲交易所的地址(其實可能是混合器地址),從不同的被盜錢包中收取了資金,以便進一步清理痕跡。爲了混淆對該地址的追蹤,還發出了一個未知的 WOR 代幣,此後從混合器地址分發。分發結束後,該代幣就不再使用了。

只是一個洗錢的殭屍程序?

綜上所述,發送兩次交易並收取 500 萬美元費用的地址可能是一個正在洗錢的殭屍機器程序,並且可能與 PlusToken 有關,同時殭屍程序大部分交易是向韓國的幾家交易所提款和存款。

另一個支持非法資金來源的論據是地址所有者和收取費用之間的聯繫缺失。Ethermine 礦池 SparkPool 和已經開始向其礦工分配費用,所以勒索假設值得推敲。

儘管如此,異常交易可以被解釋爲嘗試利用礦池退款來進行快速洗錢的企圖。如果確實是 PlusToken,也許可以通過這樣的方式來切斷與 PlusToken 地址的連接(防止地址追蹤)。

去年也發生過類似的案例,所有者只需從相同的地址發送一個交易,或者用他們的私鑰簽署一條消息,來證明自己是發送方,就可以驗證身份。

據鏈聞此前報道,2019 年 2 月 19 日,以太坊鏈上出現一筆只有 0.1 ETH 的交易,然而交易者卻給出了高達 2,100 個 ETH 的手續費,當時的打包方爲 Sparkpool ,隨後韓國一家區塊鏈公司聯繫了 Sparkpool,最終將 2100 ETH 的一半獎勵給礦工,並將另一半返還給這家韓國公司。

總而言之,Upbit、Bithumb 和 Coinone 等交易所還應檢查與可能充當混合器的地址進行交互的用戶帳戶。

掌握幣圈精選資訊

桑幣目前正在徵文中,我們想要讓好的文章讓更多人看見!

只要是跟金融科技、區塊鏈及加密貨幣相關的文章,都非常歡迎向我們投稿。投稿信箱: [email protected]