又又又被騙?

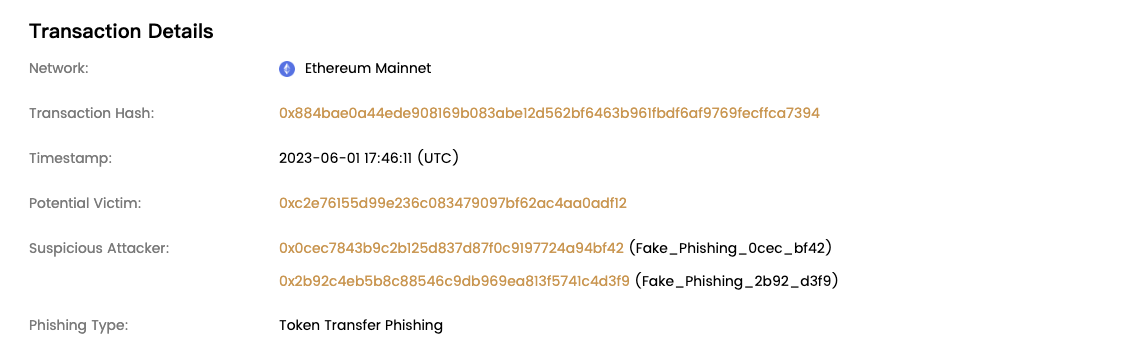

根據鏈上數據追蹤平台 MetaSleuth 分享的資訊顯示,開頭 0xc2e 的鏈上地址於昨日從 Gemini 轉出 263 萬 USDT,而這些資金隨即被轉入標記為「釣魚詐騙」的錢包地址。

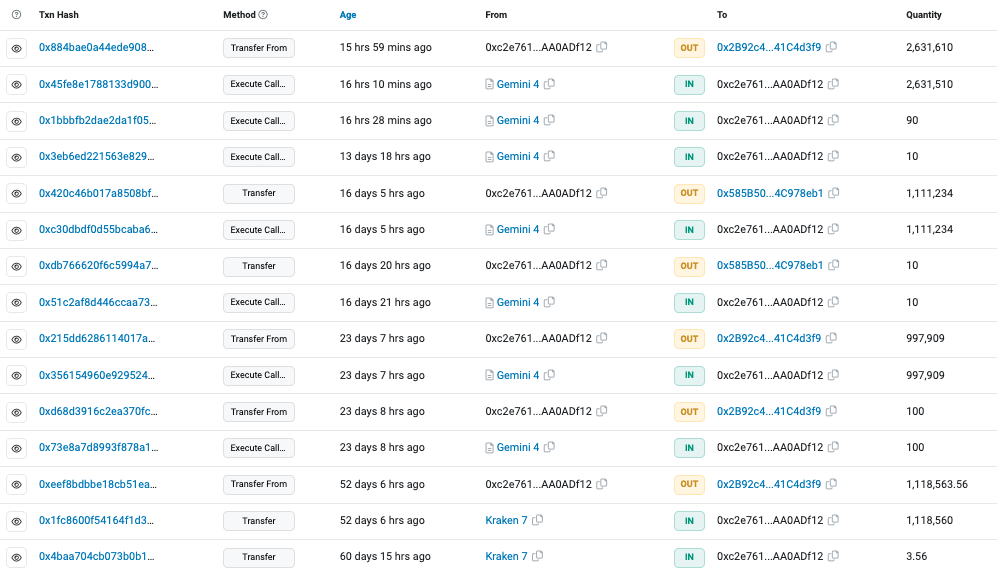

然而,真正令人感到驚訝的是,這並不是 0xc2e7 第一次上當。根據鏈上數據顯示,這位受害者過去幾個月已多次輪迴,每當該地址從交易所轉出資金後,資金便會立即被轉入標記為「釣魚詐騙」的錢包地址,且每次受害資金都接近甚至超過百萬美金,「單筆」最高甚至超過 300 萬美金。

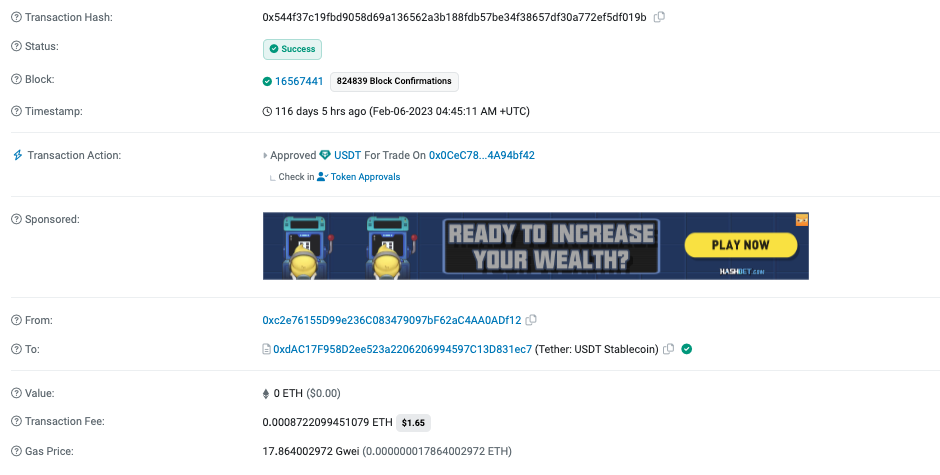

鏈上交易顯示,受害者在 2 月份簽署了一個惡意授權,將其地址的 USDT 交易權限給了釣魚地址,導致受害者每次將 USDT 轉入 0xc2e7 錢包地址後都會立即被轉走。

MetaSleuth 4 月份時曾試圖透過鏈上訊息提醒受害者這個問題,但受害者似乎並未看到此訊息,甚至還不斷往錢包打錢。且社群此前也曾在推特上呼籲 Kraken 不要再讓受害者將 USDT 轉入開頭 0xc2e7 的錢包地址,而 Kraken 似乎也採取了行動。但受害者卻換了一家交易所,從 Gemini 轉出繼續送錢。

大規模殺豬盤

一位名為 Tay 的推特用戶指出,這些釣魚地址屬於一個巨大的殺豬盤。詐騙份子通常會透過社群平台接觸受害者,並藉此向其推銷高收益投資工具,誘使受害者訪問釣魚網站並簽署惡意授權。Tay 表示,這位開頭 0xc2e7 的受害者可能並沒有意識到自己轉入的資金被榨乾了,因為假的 APP 前端讓他誤以外自己仍在賺利息。

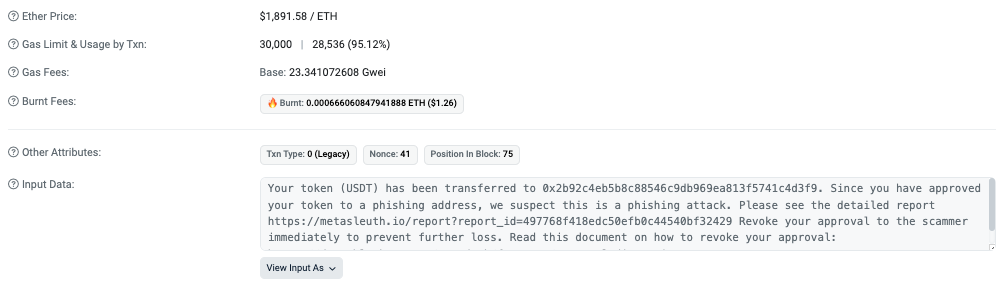

此外,根據 Tay 製作的數據儀表板顯示,這些殺豬盤累計的受害資金已超過 2.6 億美金,受害者人數超過 1.7 萬人。

為洗錢自導自演?

不過,社群中也有人還疑真的會有人那麼有錢同時又那麼蠢嗎?並質疑這可能只是透過鏈上交易自導自演,目的就是為了洗錢逃稅。

但無論如何,社群都應該引以為戒,不要輕信任何高利率投資方式、不要簽署不知名網站的代幣授權,並定期撤銷不需使用的代幣授權。